Verge Attack

Op 4 april 2018 kreeg Verge, voorheen bekend als DogecoinDark, een unieke netwerkaanval van 51%, wat resulteerde in iemand die elke seconde 1560 XVG gedurende 3 uur aan het minen was. Meestal vereist een aanval van 51% het creëren van een enorme hoeveelheid hashkracht en het overweldigen van het netwerk. In dit geval besloot de aanvaller echter slimmer te werken, niet harder.

Om de aanval te begrijpen, moet u eerst weten dat XVG consensus over meerdere algoritmen gebruikt. Verge mining doorloopt de algoritmen van Scrypt, X17, Lyra2rev2, myr-groestl en blake2s. Als een blok wordt gedolven met Scrypt, moet er een bepaalde tijd verstrijken voordat Scrypt weer wordt toegestaan. Echter, blokken die werden ingediend met valse tijdstempels, hielden het netwerk voor de gek, waardoor een mijnwerker het Scrypt-algoritme herhaaldelijk kan gebruiken.

Toen de mijnwerker gedolven blokken instuurde, vervalste hij / zij hun tijdstempels, waardoor het leek alsof er een uur was verstreken sinds ze op het netwerk waren opgenomen. Hierdoor kon de hacker Scrypt op het volgende blok blijven gebruiken. De eerlijke mijnwerkers zouden op een ander algoritme zijn overgeschakeld zodra ze zagen dat het blok met Scrypt was gedolven, waardoor de kwaadwillende mijnwerker kan blijven werken met Scrypt, waarbij hij elke seconde alle hash-kracht en mijnbouwblokken controleert.

Valse tijdstempels

Bekijk de blokinformatie hieronder om het begin van de aanval te zien. De tijdstempels zijn in stoutmoedig zodat je het minen van een blok per seconde kunt zien en het tweede blok met de neptijd.

SetBestChain: nieuwe beste = 00000000049c2d3329a3 hoogte = 2009406 vertrouwen = 2009407 datum = 04/04/18 13:50:09

ProcessBlock: ACCEPTED (scrypt)

SetBestChain: nieuwe beste = 000000000a307b54dfcf hoogte = 2009407 vertrouwen = 2009408 datum = 04/04/18 12:16:51

ProcessBlock: ACCEPTED (scrypt)

SetBestChain: nieuwe beste = 00000000196f03f5727e hoogte = 2009408 vertrouwen = 2009409 datum = 04/04/18 13:50:10

ProcessBlock: ACCEPTED (scrypt)

Dit proces duurde 3 uur, waarbij uiteindelijk meer dan een miljoen dollar aan Verge werd gestolen en naar uitwisselingen werd verplaatst.

Verge’s reactie

Het Verge-team kwam uiteindelijk in actie door een verbintenis van 3 jaar geleden naar Peercoin te kopiëren om te proberen de aanval te stoppen. U kunt de Peercoin-verplichting zien hier en Verge’s hier. Er zijn nog steeds sceptici die denken dat deze update onvoldoende zal zijn om toekomstige aanvallen te stoppen.

Verge nam ook contact op via Twitter over het debacle.

We hadden vanmorgen een kleine hasjaanval die ongeveer 3 uur eerder duurde, het is nu opgehelderd. In de toekomst gaan we voor dit soort zaken nog meer redundantiecontroles uitvoeren! $ XVG #vergefam

– vergecurrency (@vergecurrency) 4 april 2018

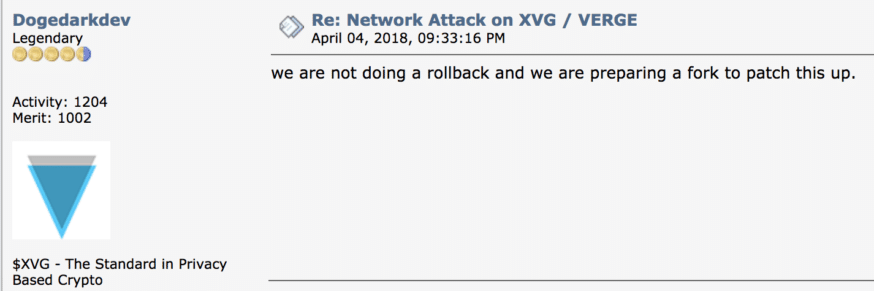

Met ‘opgehelderd’ bedoelden ze het implementeren van een ‘fix’ die de blockchain feitelijk hard maakte. Een nieuwe vork is gepland voor de nabije toekomst met een update voor ‘extra blokverificaties’. Als u XVG vasthoudt, raden we u aan ze niet te verplaatsen totdat dit allemaal is opgelost. Een Verge-ontwikkelaar bevestigde de harde vork in een online forum.

Deze code-exploit komt niet op een geschikt moment voor Verge, dat onlangs een fondsenwervingsevenement heeft afgerond om genoeg munten te verzamelen voor een zogenaamd geheim partnerschap. De #vergefam stak veel vertrouwen in de ontwikkelaars, maar werd tot nu toe niet beloond. De aankondiging voor het “grootste partnerschap in crypto tot nu toe” staat nog steeds gepland voor 17 april.

Onze diepste dank aan #vergefam voor het helpen van dit partnerschap! Zoals u weet, hebben we een beloningsprogramma voor donaties gelanceerd om iedereen te belonen die heeft bijgedragen aan de verwezenlijking hiervan. Ga naar onze speciale pagina https://t.co/ix7A5AcQtK om uw bijdrage in te dienen! pic.twitter.com/5rfA6s0NLG

– vergecurrency (@vergecurrency) 3 april 2018

Hoewel er bepaalde publicaties zijn die de veiligheid van bewijs van werk bekritiseren, is het belangrijk op te merken dat dit geen typische aanval van 51% was. Proberen voldoende mijnkracht te vergaren om Bitcoin aan te vallen met een aanval van 51% is nog steeds bijna logistiek onmogelijk. Deze aanval was uniek voor de codebase van Verge en een bug met betrekking tot tijdstempels. De vraag blijft: staat Verge op het punt van instorten of zullen hun ontwikkelaars deze technische uitdagingen overwinnen? Hoewel velen deze aanval zien als een positieve gebeurtenis die de Verge-codebase versterkt, is het belangrijk om te onthouden dat het een doge eat doge-wereld is..