Kodėl 2FA?

„2FA“ reiškia dviejų veiksnių autentifikavimą ir greitai tapo nauju kibernetinio saugumo standartu didelėje interneto dalyje, įskaitant kriptovaliutą. Pirmosiomis interneto dienomis, norėdami apsaugoti savo sąskaitas, pasikliovome kukliu slaptažodžiu. Tačiau bėgant metams paaiškėjo, kad slaptažodžius lengva atspėti ar pavogti, todėl reikia daugiau apsaugos. Šiame įraše nagrinėjama, kodėl 2FA iškilo į viršų, ir geriausi 2FA tipai, kuriuos turėtumėte naudoti, kad apsaugotumėte savo internetines paskyras ir šifravimo išteklius.

Pagrindinė „2FA“ idėja yra rasti kitą būdą, kaip patvirtinti vartotojo tapatybę be slaptažodžio. Dabar 2FA yra visur. Jei kada nors įvedėte 6 skaitmenų PIN kodą, kurį įmonė jums išsiuntė el. Paštu ar el. Paštu, tada naudojote dviejų veiksnių autentifikavimą.

Vartotojo nuostatos

Padidinti sąskaitos saugumą ir įvesti daugiau kliūčių užpuolikams yra žaidimo pavadinimas. Tačiau daugelis vartotojų pavargsta nuo šių papildomų veiksmų. Tai įprastas kibernetinio saugumo atvejis, kad „vartotojai nenori daugiau saugumo, nei mano, kad jiems reikia“. Tai reiškia, kad dauguma vartotojų supranta, kodėl 2FA yra svarbus ir jiems patinka 2FA. Tačiau jie nori, kad tai būtų kuo mažiau įkyru.

Rezultatas yra sistema, kuri gali būti labai saugi, tačiau daugeliu atvejų ji paaukoja saugumą, kad būtų patogiau naudoti. Daugelis vartotojų mano, kad dėl to, jog įgalino „2FA“, jų paskyra yra neįmanoma. Tai tiesiog netiesa. 2FA veiksmingumo lygiai skiriasi.

Geriausi 2FA tipai

Įvairūs 2FA tipai užtikrina skirtingą saugumo lygį. Geriausi 2FA tipai yra tie, kai vartotojas kontroliuoja visą autentifikavimo procesą nenaudodamas trečiosios šalies. Faktas yra tas, kad bet kuriuo metu tarpininkas įsitraukia į autentifikavimo procesą, tai yra galimybė užpuolikui įsikišti.

Pažvelkime į blogiausius ir geriausius 2FA tipus:

Blogiausia: SMS

Užpuolikai ne kartą įrodė, kad lengva pažeisti 2FA teksto pranešimą. Paprastai užpuolikai paskambina į korinio ryšio paslaugų teikėją ir apgauna klientų aptarnavimą suteikdami prieigą prie paskyros. Užėję užpuolikai gali perskaityti gaunamus tekstinius pranešimus taikinio telefono numeriu. Po to, kai perima SMS 2FA kodą, užpuolikams suteikiama prieiga prie paskyros.

SMS yra mažiausiai saugi 2FA forma, tačiau ji yra ir pati populiariausia. Kriptovaliutos keityklos ir kiti SMS tiekimą siūlantys paslaugų teikėjai tai daro, nes vartotojams tai greičiausias ir lengviausias pasirinkimas. Tai taip pat leidžia įmonei paprašyti informacijos apie telefono numerį ir surinkti daugiau duomenų apie savo klientus.

Jei turite galimybę pasirinkti, kaip norite gauti 2FA kodus, paprastai turėtumėte vengti SMS, nes tai yra mažiausiai saugi.

Mažiau blogai: el. Paštas

El. Paštas yra šiek tiek geresnis pasirinkimas nei SMS autentifikavimo kodams. Taip yra todėl, kad prieiga prie el. Pašto nėra taip paprasta, kaip paskambinti klientų aptarnavimo atstovui. Tačiau vis tiek galima užpulti el. Paštą, nes jame dalyvauja trečiosios šalies teikėjas ir jūsų kompiuteris, kuris gali būti pažeistas, įskaitant el. Pašto persiuntimo schemas ar ekrano skaitytuvus..

Idealiu atveju norėtumėte to, kas veiktų greičiau ir dinamiškiau nei el. Paštas.

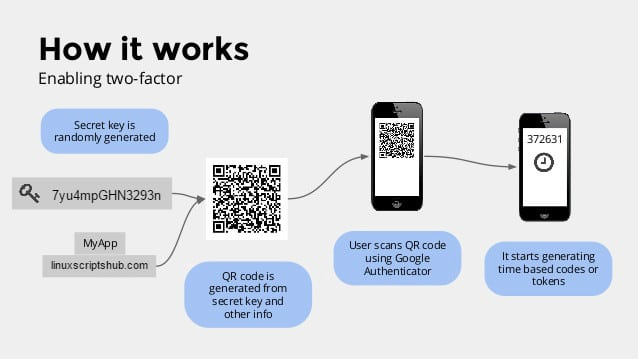

Gerai: „Authenticator“ programa

Išmaniojo telefono „Authenticator“ programos yra bene geriausias pasirinkimas daugumai vartotojų. Jie apima kodus, kurie keičiasi kas 30 sekundžių. Dėl dinamiško vienkartinio kodo perjungimo autentifikavimo programos tampa vienu geriausių 2FA tipų. „Google“ autentifikavimo priemonė ir „Authy“ yra dvi populiarios autentifikavimo programų parinktys.

Dauguma šifravimo paslaugų teikėjų yra su autentifikavimo programomis. Tiesiog tiesiog nuskaitykite brūkšninį kodą paslaugos svetainėje ir įveskite dinaminį kodą, kuris rodomas jūsų programoje.

Geriausia: „FIDO“ aparatinės įrangos raktai

Kaip ir aparatinės piniginės, aparatūros autentifikavimo raktai autentifikavimo problemą paverčia fiziniu įrenginiu. Į kompiuterio USB prievadą galite prijungti tokį įrenginį kaip „Yubikey“, kad galėtumėte pasiekti mėgstamas svetaines. Tai neabejotinai saugiausia, nes užpuolikui norint gauti prieigą reikės turėti fizinį aparatinės įrangos raktą. Tačiau tai taip pat pats sunkiausias variantas, nes raktą visada turite laikyti su savimi.

Bet koks 2FA yra geresnis nei Nr. 2FA

Dėl geriausių 2FA tipų užpuolikams daug sunkiau pasiekti jūsų paskyrą. Tačiau bet koks 2FA tipas suteikia dar vieną saugos sluoksnį, kuris viršija jūsų slaptažodį. Taigi, jei svetainė siūlo bet kokio tipo 2FA, turėtumėte ją įgalinti. Atsižvelgiant į saugumą už slaptažodžių ribų, kodėl 2FA yra tokia svarbi ir auga taip greitai.

Saugokite atsarginius kodus / asmeninius raktus

Jei prarasite prieigą prie savo telefono ar el. Pašto, negalėsite gauti 2FA autentifikavimo kodų. Dėl šios priežasties visada svarbu saugoti privačių raktų ir atsarginių kodų kopijas. Tokiu būdu galėsite atkurti prieigą, kai gausite naują telefoną.

Tai turėtų būti savaime suprantama, tačiau niekada nesidalykite savo asmeniniais raktais su niekuo. Panašiai nesuteikite niekam prieigos prie jūsų mobiliojo ryšio paskyros ar autentifikavimo kodų. Dažniausiai sukčiai apima tai, kad jums paskambina klientų aptarnavimo atstovas ir tvirtina atsiųsdamas kodą, kurį turėtumėte jiems perskaityti. Kai supranti, kad draugiškas klientų aptarnavimo atstovas tikrai buvo sukčius, jau per vėlu. Niekada nebendrinkite kodų ar slaptažodžių telefonu!

Išvada

Visi turėtų nustatyti 2FA visoms savo internetinėms paslaugoms, ne tik kriptovaliutoms, bet ir visoms paslaugoms, kuriomis naudojatės. Tai įveda naują prieigos kontrolės lygį, kuris užpuolikams apsunkina prieigą prie jūsų paskyrų. Kai kurios 2FA formos yra geresnės už kitas, bet bet kurios 2FA yra geresnės nei jokios. Geriausi 2FA tipai leidžia lengvai rasti kodus, tuo pačiu padarant juos dinamiškus ir saugesnius nuo trečiųjų šalių trukdžių. Dėl šių pažangių naudojimo ir saugumo priežasčių 2FA populiarėja ir tampa vis populiaresnė kriptografijos pramonėje ir apskritai internete..