Vienas iš pirmųjų dalykų, kurį bet kuris kripto štabas sužino apie Bitcoin, yra tai, kad jis nėra anonimas. Tamsios interneto rinkos „Šilko kelias“ panaikinimas yra vienas iš kriptovaliutų, apie kurias dažniausiai remiamasi, iliustruojant šį faktą. Jame pasakojama, kaip teisėsaugos institucijos gali naudoti „blockchain“ kriminalistiką skaitmeninių pinigų judėjimui atsekti. Tokiu būdu jie taip pat gali atskleisti piniginės adresų savininkus.

Tačiau šilko kelio Ross Ulbricht demaskavimas yra tik viena istorija. Nusikaltėliai ir toliau naudoja ir piktnaudžiauja kriptovaliutomis, įskaitant Bitcoin, visokiems niekšiškiems veiksmams. Todėl „blockchain“ kriminalistika pateikia keletą kitų įspūdingų pasakojimų apie bandymus sugadinti sukčius.

Naudojant „Bitcoin“ paliekami jo paties pirštų atspaudai. Vaizdo šaltinis: „Pixabay“

„Blockchain“ kriminalistika „Exchange Hacks“

Kaip ir Šilko kelias, Mt. „Gox exchange hack“ taip pat turi savo vietą kriptovaliutų pasakų knygoje (deja, rašymo metu tai nėra realus dalykas). Istorija apie Mt. Goxas turi daugiau posūkių nei kamščiatraukis, ir sakmė tęsiasi iki šiol. Tai leidžia atlikti patrauklų „blockchain“ kriminalistikos tyrimą vienas kietas kripto budrumas kuris praleido daugiau nei dvejus savo gyvenimo metus bandydamas atskleisti, kas buvo už jo.

Dar 2014 m. Švedų programinės įrangos inžinierius Kim Nilssonas gyveno Tokijuje, kai Mt. Gokso mainai užsidarė ir visi jo Bitkoinai staiga dingo. Vėliau paaiškės, kad įsilaužėliai nuo 2011 m. Atsiėmė lėšas iš biržos.

Tačiau reaguodamas į savo lėšų vagystę, Nilssonas sukūrė programą, galinčią indeksuoti „Bitcoin“ blokų grandinę, ir pradėjo tirti Mt. Gox. Ieškodamas kiekvieno sandorio, jis nustatė keletą modelių. Nors tai savaime nepateikė informacijos apie tai, kas buvo už prekybą, Nilssonas taip pat sugebėjo sužinoti apie nutekintą informaciją apie Mt. „Gox“ duomenų bazė, įskaitant kito kūrėjo parengtą ataskaitą.

Sekdamas pinigais

Kruopščiai stengdamasis atlikti visą savo darbą, Nilssonas surinko maždaug du milijonus „Bitcoin“ piniginės adresų, susijusių su Mt. Gox. Naudodamas savotišką rankinės žiaurios jėgos „blockchain“ kriminalistiką, jis sekė Bitcoins srautą iš šių Mt. Goxo adresai. Jis pastebėjo, kad kai kurie Bitkoinai pavogti iš Mt. Goxas atsidūrė piniginėse, kuriose taip pat buvo laikomi Bitcoins, pavogti per kitas mainų atakas. Susiejęs sandorius, jis rado pastabą, pridėtą prie prekybos, kurioje buvo nurodytas asmuo, vadinamas WME.

Toliau kasdamas, Nilssonas atrado, kad WME buvo siejama su kriptografijos birža, įsikūrusia Maskvoje. Jis nustatė, kad WME turėjo sąskaitas šioje biržoje, vadinamoje BTC-e. Nilssonas taip pat išsiaiškino, kad kai kurie Mt. „Gox Bitcoins“ atsidūrė BTC-e sąskaitose.

Piktadario demaskavimas

Nilssonas prisijungė prie interneto ir pradėjo bandyti išsiaiškinti, kas slypi už vardo WME. Tai nebuvo taip sunku, kaip galėjo būti. Ironiška, bet dėl pasipiktinimo dėl kito sukčiavimo, kai jį apgavo, WME netyčia paliko savo tikrąjį vardą skelbimų lentoje. Nilssonas pagaliau atrado asmenį už Mt. „Gox Hack“: Aleksandras Vinnikas.

Dar prieš tai, kai Nilssonas pateikė tyrėjams Vinnik vardą, BTC-e buvo tiriamas dėl dalyvavimo kitoje nusikalstamoje kriptovaliutų veikloje. Iki 2016 m. Pabaigos JAV valdžios institucijos turėjo pakankamai įrodymų, kad galėtų išduoti orderį dėl Aleksandro Vinniko arešto.

Tačiau jis tuo metu gyveno Rusijoje, todėl tyrėjai laukė, kol jis išvyks iš šalies atostogauti Graikijoje. Jis buvo sulaikytas 2017 m. Liepos mėn. Ir nuo to laiko laikomas areštinėje Graikijoje. Tiek Rusija, tiek JAV siekė jį išduoti.

Tiesioginis veiksmo poilsis, vaizduojantis dramatišką Vinniko arešto akimirką. Vaizdo šaltinis: „Pixabay“

Naujausios naujienos pranešime teigiama, kad Graikijos vyriausybė pritarė jo ekstradicijai Rusijai.

Nors visa tai skamba kaip filmo siužetas, jis iliustruoja laipsnį, kuriuo kriptografijos pasaulis nėra reguliuojamas. Norint nuversti tarptautinį kibernetinį nusikaltėlį, prireikė tik vieno budinčio asmens, naudojančio savo „blockchain“ kriminalistiką, ir tam skirto metų dėmesio..

Profesionali „Blockchain“ kriminalistika

Jonathanas Levinas taip pat buvo vienas iš Mt. tyrėjų. Goxas, dirbantis biržos patikėtinių vardu. Levinas pradėjo toliau Grandinės analizė, „blockchain“ teismo medicinos įmonė, teikianti programinę įrangą, kuri dabar gali atlikti tokią išsamią „blockchain“ analizę, kurią pats Nilssonas padarė.

„Blockchain“ žvalgybos grupė (BIG) teikia panašią paslaugą. Šiomis įmonėmis naudojasi teisėsaugos agentūros, taip pat kriptovaliutų įmonės, kurios mato „blockchain“ kriminalistikos privalumus klientams tikrinti..

„Ransomware“ atakos

Nusikaltėliai dabar randa kitų būdų, kaip užgožti savo judesius blokų grandinėje. Maišytojų paslaugos sumaišomos su monetomis, bandant supainioti atskirų sandorių pėdsakus. Nusikaltėliai, pavyzdžiui, užpuolę „WannaCry“ išpirkos programą, taip pat naudoja tokias privatumo monetas kaip „Monero“, kad padidintų savo galimybes likti paslėpti..

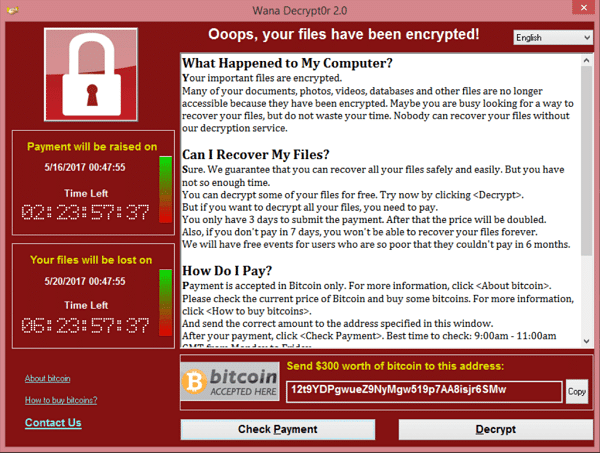

„WannaCry“ atsirado 2017 m. Tai buvo pasaulinė išpirkos išpuolių programa, kurioje buvo panaudotos „Microsoft Windows“ silpnybės, kad būtų užšifruoti visi vartotojo kompiuterio duomenys. Kai duomenys buvo užšifruoti, programa reikalavo sumokėti Bitcoin, kad iššifruotų duomenis.

„Microsoft“ greitai išleido pataisas, tačiau tuo metu 150 šalių buvo paveikta daugiau nei 200 000 kompiuterių. Tai smarkiai smogė. Viena sąmata ekonominius nuostolius sudarė 4 mlrd. USD.

Ekrano kopija iš mašinos, užkrėstos „WannaCry“ kirminu. Vaizdo šaltinis: Vikipedija

Nors ekspertai patarė nemokėti „Bitcoin“ išpirkos reikalavimų, „WannaCry“ ataka savo architektams užsitikrino maždaug 140 000 USD. Architektai lieka nenustatyti.

Tačiau 2017 m. Rugpjūtį įvairūs šaltiniai pranešė apie „Bitcoins“ judėjimą iš adresų, susijusių su užpuolikais. Jie naudojosi Šveicarijos kompanija „ShapeShift“ konvertuoti monetas į „Monero“, o tai reiškia, kad jų dabar niekada nebus galima rasti, atsižvelgiant į griežtą „Monero“ naudojimo privatumą. Nuo to laiko „ShapeShift“ ėmėsi veiksmų įtraukdama tuos adresus į juodąjį sąrašą.

Geri, blogi ir „Blockchain“

„WannaCry“ atvejis rodo, kad „blockchain“ kriminalistika, kaip ir bet kuri kriminalistikos šaka, nėra neklystanti. Tačiau, kaip ir pati „blockchain“, „blockchain“ kriminalistika vis dar yra tik pradinėje stadijoje. Žinoma, nusikaltėliai visada ras vis kūrybiškesnių būdų, kaip kriptovaliutas naudoti kenksmingiems tikslams. Tikimės, kad visada bus kažkas panašaus į Kim Nilssoną ar tokias kompanijas kaip „Chainalysis“ ar „BIG“, kurie ieškos „blockchain“ kriminalistikos.

Paveikslėlis sutinkamas su „Pixabay“