هنگام راه اندازی یک شبکه محاسباتی توزیع شده ، انواع مختلفی از معماری سیستم توزیع شده وجود دارد که ممکن است مستقر شوند. در این مقاله ، با تمرکز ویژه ای بر معماری سیستم توزیع شده نظیر به نظیر بلاکچین ، نگاه عمیق تری به انواع معماری سیستم توزیع شده داریم..

انواع معماری سیستم توزیع شده

مدل سرویس دهنده-مشتری

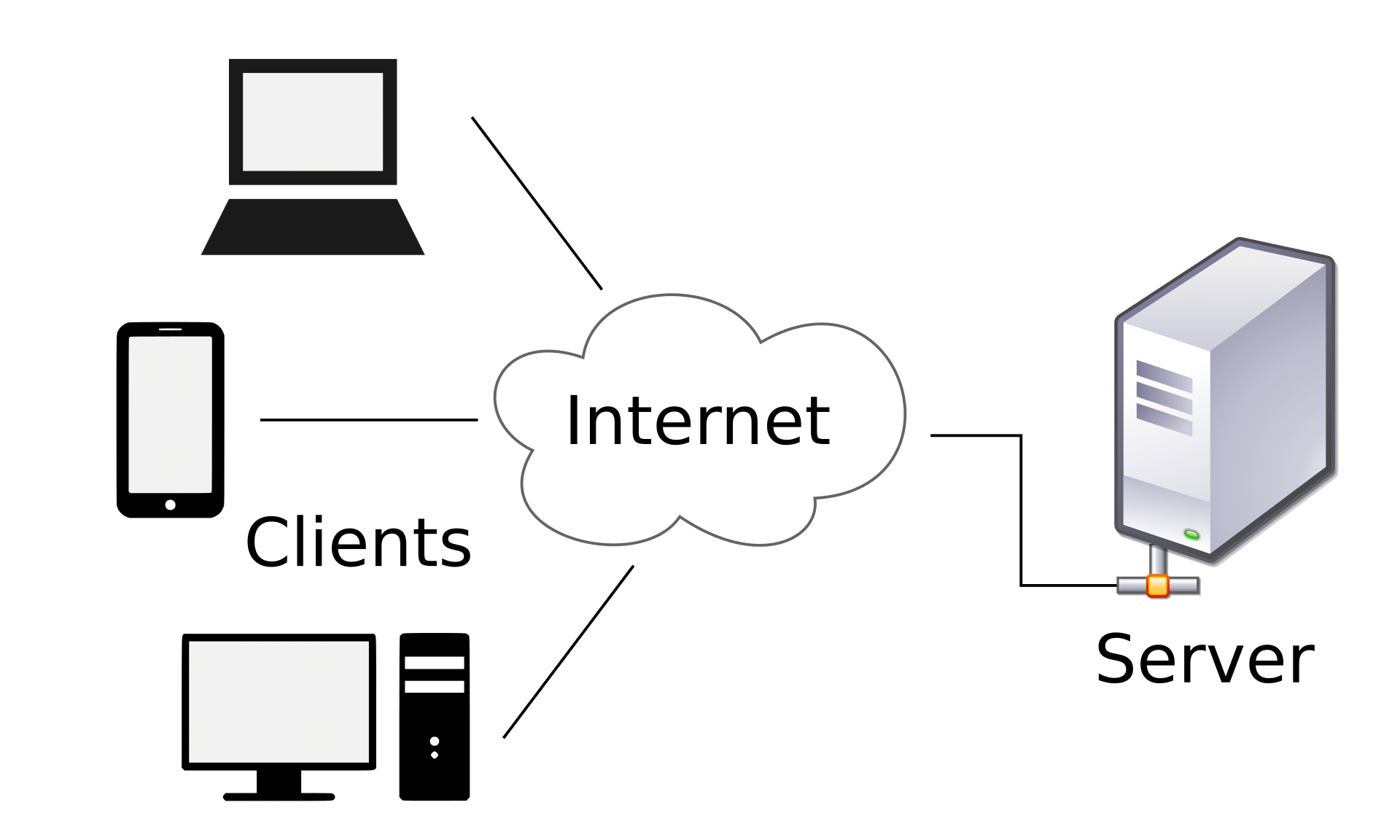

برنامه هایی مانند ایمیل یا چاپگرهای شبکه ای معمولاً از معماری سرویس دهنده-سرور استفاده می کنند. اساساً ارائه دهندگان (به نام سرور) و درخواست كننده (به نام مشتری) نقش های مختلفی دارند. سرور کلیه نیازهای پردازش ، مدیریت داده و محاسبات را که به درخواست مشتری در دسترس هستند ، برطرف می کند. اگر ورودی پایگاه داده تغییر کند ، مشتری لزوماً نیازی به انجام کاری ندارد. فقط داده های موجود در سرور باید تغییر کنند.

در این مدل سرور مجبور نیست که یک دستگاه واحد باشد. این می تواند چندین سرور باشد که وظایف مشابهی را برای توزیع حجم کار انجام می دهند. مدل به جای سخت افزار خاص به نقش سرویس گیرنده و سرور اشاره دارد.

نمودار مدل سرویس گیرنده-سرور. منبع: Wikimedia Commons

ما هر بار که از یک لپ تاپ یا گوشی هوشمند برای وب گردی ، استفاده از برنامه های رسانه های اجتماعی ، بازی های موبایل یا تماشای فیلم در Netflix استفاده می کنیم ، از تعاملات مشتری و سرور استفاده می کنیم. در تقابل با بلاکچین به عنوان معماری سیستم توزیع غیرمتمرکز ، معماری سیستم توزیع شده مشتری-سرور همان چیزی است که هنگام صحبت از سیستم های رایانه ای “متمرکز” به آن اشاره می کنیم.

گرچه این یک توضیح ساده است ، اما انواع مختلفی از معماری کلاینت سرور وجود دارد ، مانند سه لایه. این مدل شامل جداسازی خود سرور در حال اجرای برنامه از سروری است که داده های پشت برنامه را در خود جای داده است. موارد دیگری وجود دارد ، اما از آنجا که آنها به بلاکچین مرتبط نیستند ، ما همه آنها را در اینجا تجزیه و تحلیل نمی کنیم.

مدل نظیر به نظیر

معماری سیستم توزیع شده نظیر به نظیر (P2P) هیچ مشتری یا سرور خاصی ندارد. شبکه P2P یک سیستم توزیع شده از ماشین ها به نام گره است. همه گره ها می توانند نقش مشتری و سرور را همزمان یا در مقاطع زمانی مختلف انجام دهند. این مدل با نام خود ذاتی است – در یک شبکه P2P ، هر دستگاه به جای اینکه مشتری یا سرور باشد ، نظیر یکسانی دارد..

شبکه های P2P پس از انتشار سرویس های اشتراک فایل مانند سایت اشتراک موسیقی Napster محبوب می شوند. ایده P2P نوعی وضعیت فرقه به دست آورد زیرا سیستم ها می توانند مستقل از هر کنترل متمرکز کار کنند. امروزه ، خارج از بلاکچین ، پروتکل اشتراک فایل BitTorrent احتمالاً بزرگترین و شناخته شده ترین نام مرتبط با شبکه های P2P است.

شبکه های بدون ساختار و ساختار یافته

بر اساس چگونگی پیوند گره ها به یکدیگر و نحوه نمایه سازی و کشف داده ها ، شبکه های P2P به عنوان ساختار یافته یا بدون ساختار طبقه بندی می شوند. در یک سیستم بدون ساختار ، گره ها به سادگی ارتباطات تصادفی با یکدیگر ایجاد می کنند. شبکه های بدون ساختار به راحتی ساخته می شوند و به بالا یا پایین می روند.

نمودار شبکه نظیر به نظیر بدون ساختار (منبع: Wikimedia Commons)

با این حال ، از آنجا که ساختار آنها زیاد نیست ، نمایه سازی را بسیار دشوارتر می کند. اگر گره ای بخواهد قطعه خاصی از داده یا گره دیگری را پیدا کند ، باید شبکه را فرا گیرد تا به بیشترین گره های ممکن برسد که ممکن است یک هدف بالقوه برای جستجو باشد. این از انرژی شبکه بیشتری استفاده می کند ، زیرا همه گره ها باید تمام درخواست ها را پردازش کنند. علاوه بر این ، اگر داده ها نادر باشد ، اگر همه گره های موجود در شبکه قادر به پردازش همه درخواست ها نباشند ، ممکن است داده ها پیدا نشوند. نمونه هایی از شبکه های بدون ساختار شامل Kazaa و Limewire است.

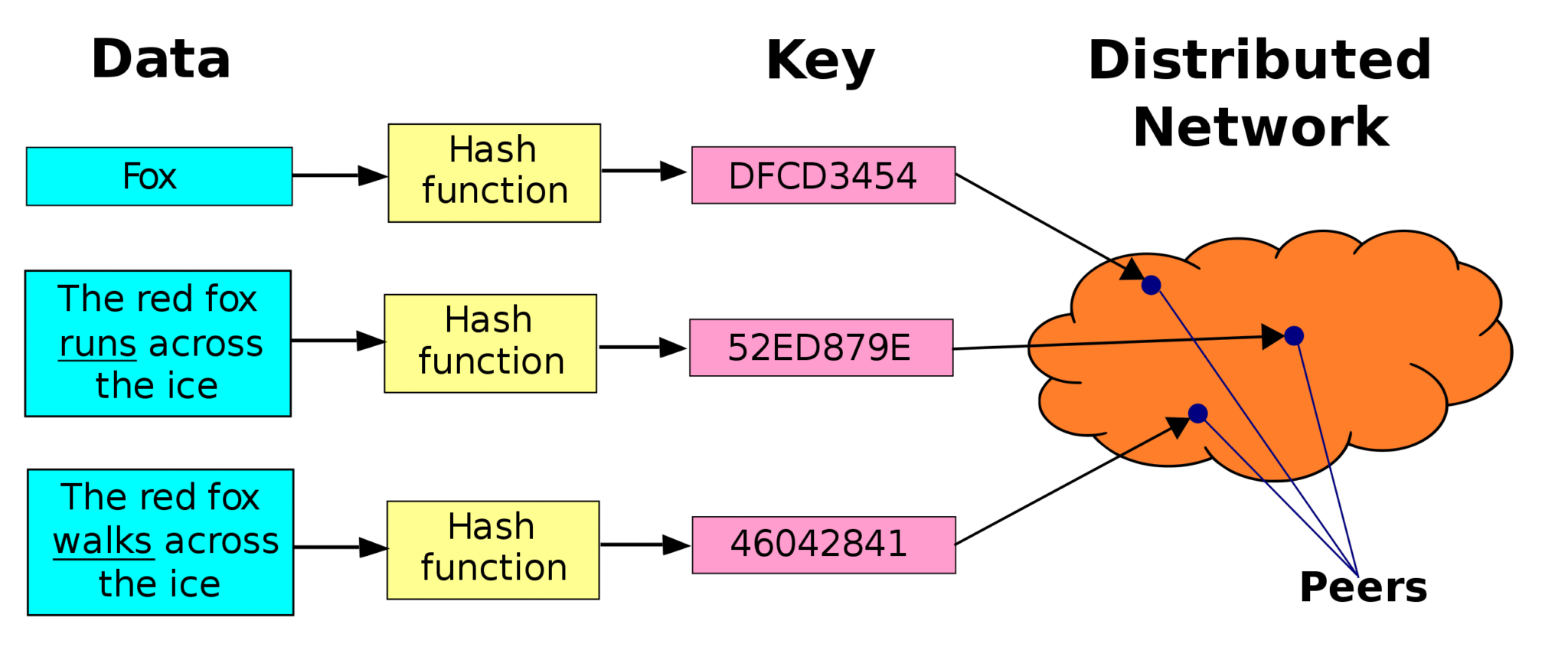

از طرف دیگر ، یافتن هر داده ای در یک شبکه ساخت یافته آسان است. شبکه های ساختاریافته از یک جدول هش توزیع شده برای شناسایی اینکه همتا کدام پرونده ها و نسخه های پرونده ها را در اختیار دارند استفاده می کنند. وتر یکی از نمونه های شبکه P2P ساخت یافته است.

نمودار یک جدول هش توزیع شده ، همانطور که در شبکه های P2P ساخت یافته استفاده می شود. منبع: Wikimedia Commons

چرا بلاکچین خاص است

شبکه های P2P به عنوان یک مدل ناب برای معماری سیستم توزیع شده ، مزایا و چالش های مختلفی دارند. مزیت اصلی مقاومت در برابر خرابی است زیرا نقطه اصلی خرابی وجود ندارد.

با این حال ، از آنجا که گره های شبکه P2P هم به عنوان کلاینت و هم به عنوان سرور عمل می کنند ، در برابر حملات آسیب پذیرتر هستند. چنین حملاتی ممکن است شامل انکار سرویس یا توزیع بدافزار یا داده های خراب باشد. یک مطالعه دریافت که 15 درصد از نیم میلیون پرونده بارگیری شده از Kazaa به 52 ویروس مختلف آلوده شده است.

گرچه بلاکچین ها 100 درصد فساد ناپذیر نیستند ، Satoshi هنگام نوشتن بیت کوین به یک راه حل هوشمندانه برای مشکل آسیب پذیری رسید. کاغذ سفید. با معرفی یک پروتکل اجماع ، همه گره های شبکه بیت کوین باید در مورد معتبر بودن یک تراکنش توافق کنند. استفاده از تئوری بازی هر گره برای استخراج بلوک بعدی رقابت می کند.

استخراج موفقیت آمیز بلوک بعدی با پاداش همراه است ، انگیزه ای برای تمیز نگه داشتن شبکه در اختیار اپراتورهای گره قرار می گیرد. به شرطی که 51 درصد یا بیشتر اپراتورهای گره به طور همزمان برای ادامه رقابت برای پاداش بلوک بعدی کار کنند ، بلاکچین بدون حملات به کار خود ادامه می دهد.

نتیجه

البته عناصر دیگری نیز برای بیت کوین وجود دارد مانند استفاده از هش و امضاهای رمزنگاری که ذخیره ارزش دیجیتالی را ایجاد می کنند. با این حال ، راه حل ابداع شده توسط Satoshi برای غلبه بر نقاط ضعف ذاتی در ساختار سیستم توزیع شده P2P همچنان یکی از جذاب ترین و نوآورانه ترین اجزای بلاکچین است.

از زمان تأسیس بیت کوین ، بسیاری دیگر مبتنی بر ایده Satoshi به پیشرفتهای مبتکرانه دست یافته اند. این تحولات تا امروز ادامه دارد. بلاکچین نمایانگر گامی انقلابی در معماری سیستم توزیع شده است. بعلاوه ، این فناوری برای سالهای دیگر نیز تکامل خواهد یافت.

تصویر ویژه با مجوز از Pixabay