ヴァージアタック

2018年4月4日、以前はDogecoinDarkとして知られていたVergeは、独特の51%のネットワーク攻撃を受け、その結果、誰かが1560XVGを毎秒3時間マイニングしました。通常、51%の攻撃では、大量のハッシュパワーを作成し、ネットワークを圧倒する必要があります。ただし、この場合、攻撃者はハードではなくスマートに作業することを決定しました.

攻撃を理解するには、XVGがマルチアルゴリズムコンセンサスを使用していることを最初に知っておく必要があります。 Scrypt、X17、Lyra2rev2、myr-groestl、およびblake2sアルゴリズムを介したVergeマイニングサイクル。ブロックがScryptでマイニングされる場合、Scryptが再び許可されるまで一定の時間が経過する必要があります。しかしながら, 偽のタイムスタンプで送信されたブロックがネットワークをだましました, マイナーがScryptアルゴリズムを繰り返し使用できるようにする.

マイナーがマイニングされたブロックを送信すると、タイムスタンプがスプーフィングされ、ネットワークに含まれてから1時間経過したように見えました。これにより、ハッカーは次のブロックでScryptを使い続けることができました。正直なマイナーは、ブロックがScryptでマイニングされていることを確認すると、別のアルゴリズムに切り替えたはずです。, 悪意のあるマイナーがScryptを引き続き使用できるようにし、すべてのハッシュパワーとマイニングブロックを1秒ごとに制御します.

偽のタイムスタンプ

以下のブロック情報を見て、攻撃の始まりを確認してください。タイムスタンプは 大胆な 1秒あたりのブロックと偽の時間のある2番目のブロックのマイニングを確認できます.

SetBestChain:new best = 00000000049c2d3329a3 height = 2009406 trust = 2009407 date = 04/04/18 13:50:09

ProcessBlock:ACCEPTED(scrypt)

—

SetBestChain:new best = 00000000a307b54dfcf height = 2009407 trust = 2009408 date = 04/04/18 12:16:51

ProcessBlock:ACCEPTED(scrypt)

—

SetBestChain:new best = 00000000196f03f5727e height = 2009408 trust = 2009409 date = 04/04/18 13:50:10

ProcessBlock:ACCEPTED(scrypt)

—

このプロセスは3時間続き、100万ドルを超えるVergeが最終的に盗まれ、取引所に移されました。.

Vergeの対応

Vergeチームは、攻撃を阻止するために3年前のPeercoinへのコミットをコピーすることで、最終的に行動を起こしました。 Peercoinのコミットを見ることができます ここに とヴァージの ここに. このアップデートでは将来の攻撃を阻止するには不十分であると考える懐疑論者はまだいます.

Vergeはツイッターでも大失敗について連絡を取りました.

今朝約3時間前に続いた小さなハッシュ攻撃がありましたが、現在は解決されています。将来的には、この種のものに対してさらに多くの冗長性チェックを実装する予定です。! $ XVG #vergefam

— vergecurrency(@vergecurrency) 2018年4月4日

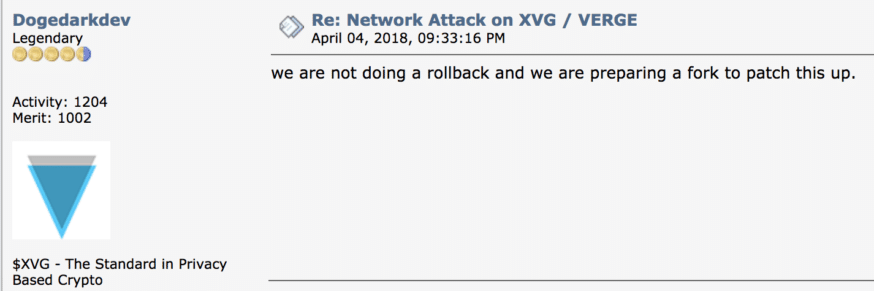

「クリア」とは、実際にブロックチェーンをハードフォークする「修正」を実装することを意味しました。近い将来、「追加のブロック検証」の更新を伴う別のフォークが計画されています。 XVGを持っている場合は、これがすべて解決されるまで移動しないことをお勧めします。 Verge開発者は、ハードフォークを確認しました オンラインフォーラム.

このコードエクスプロイトは、いわゆるシークレットパートナーシップに十分なコインを獲得するための資金調達イベントを最近完了したVergeにとって都合の良い時期には来ていません。 #vergefamは開発者に多くの信頼を置いていますが、これまでのところ、報われていません。 「これまでの暗号通貨で最大のパートナーシップ」の発表はまだ4月17日に予定されています.

心より感謝申し上げます #vergefam このパートナーシップの達成を支援してくれてありがとう!ご存知のように、これを実現するのに役立ったすべての人に報酬を与えるために、寄付報酬プログラムを開始しました。専用ページに移動 https://t.co/ix7A5AcQtK あなたの貢献を提出する! pic.twitter.com/5rfA6s0NLG

— vergecurrency(@vergecurrency) 2018年4月3日

プルーフオブワークの安全性を批判する特定の出版物がありますが、これは典型的な51%の攻撃ではなかったことに注意することが重要です。 51%の攻撃でビットコインを攻撃するのに十分なマイニングパワーを蓄積しようとすることは、まだほとんどロジスティック的に不可能です。この攻撃は、Vergeのコードベースとタイムスタンプに関連するバグに固有のものでした。問題は残っています、Vergeは崩壊の危機に瀕しているのでしょうか、それとも開発者はこれらの技術的課題を克服するのでしょうか?多くの人がこの攻撃を前向きな出来事と見なし、Vergeコードベースを強化していますが、それはドージェイートドージェの世界であることを覚えておくことが重要です。.